Codzienny przegląd ciekawszych wiadomości ze świata cyberbezpieczeństwa, do poczytania przy porannej kawie, podzielony na kluczowe kategorie.

16 lutego 2026

1. NEWS

OpenVPN 2.7 – nowa wersja popularnego klienta VPN z istotnymi zmianami

Instalki.pl informuje o wydaniu OpenVPN 2.7, kolejnej wersji jednego z najpopularniejszych rozwiązań VPN o otwartym kodzie źródłowym. Nowa wersja wprowadza szereg istotnych zmian zarówno pod kątem bezpieczeństwa, jak i funkcjonalności. OpenVPN 2.7 zawiera poprawki dla kilku wcześniej zidentyfikowanych podatności oraz wzmocnienie mechanizmów kryptograficznych. Wydanie obejmuje ulepszenia w obsłudze nowoczesnych algorytmów szyfrowania i poprawki kompatybilności z najnowszymi systemami operacyjnymi. Deweloperzy szczególnie skupili się na optymalizacji wydajności tunelowania na urządzeniach z ograniczonymi zasobami obliczeniowymi.

Źródło: Instalki [PL]

Ubuntu 24.04.4 LTS – nowy kernel i krytyczne poprawki bezpieczeństwa

Instalki.pl relacjonuje wydanie Ubuntu 24.04.4 LTS, kolejnej aktualizacji punktowej dla popularnej dystrybucji Linux z długoterminowym wsparciem. Aktualizacja dostarcza nowszy kernel Linux z istotnymi poprawkami bezpieczeństwa adresującymi podatności wykryte w poprzednich miesiącach. Ubuntu 24.04.4 zawiera łatki dla luk w jądrze systemowym, które mogły umożliwić lokalną eskalację uprawnień lub ataki DoS. Canonical zaktualizował również kluczowe pakiety systemowe, eliminując podatności w bibliotekach kryptograficznych i narzędziach sieciowych. Nowy kernel oferuje również poprawioną obsługę najnowszego sprzętu i sterowników. Dla administratorów systemów Linux, aktualizacja do 24.04.4 jest rekomendowana jako priorytetowa, szczególnie dla systemów eksponowanych na internet.

Źródło: Instalki [PL]

Strava kończy z logowaniem przez Facebooka – zmierzch ery "Login with FB"?

Popularna aplikacja dla sportowców, Strava, podjęła decyzję o całkowitym wyłączeniu możliwości logowania się za pomocą konta Facebook. Użytkownicy, którzy do tej pory korzystali z tej wygodnej opcji, muszą teraz utworzyć hasło bezpośrednio w serwisie, aby nie stracić dostępu do swoich treningów. Ruch ten wpisuje się w szerszy trend odchodzenia usługodawców od polegania na tożsamościach dostarczanych przez media społecznościowe, co zwiększa niezależność platformy i prywatność danych. Dla wielu użytkowników będzie to uciążliwe, ale z perspektywy cyberbezpieczeństwa to krok w dobrą stronę – kompromitacja konta na Facebooku nie pociągnie już za sobą utraty dostępu do Stravy.

Źródło: Tabletowo [PL]

OpenAI zmienia kurs – misja ewoluuje w stronę komercji?

Analiza ostatnich ruchów OpenAI wskazuje na subtelną, ale znaczącą zmianę w misji firmy, która powoli odchodzi od swoich korzeni non-profit na rzecz bardziej agresywnego modelu komercyjnego. Zmiany w statucie i komunikacji sugerują, że priorytetem staje się nie tylko "bezpieczne AGI dla ludzkości", ale również utrzymanie pozycji lidera rynkowego i generowanie przychodów. To naturalna ewolucja w obliczu gigantycznych kosztów trenowania modeli, ale budzi obawy o to, czy kwestie bezpieczeństwa (AI Safety) nie zejdą na drugi plan. Obserwatorzy rynku zastanawiają się, jak wpłynie to na otwartość badań i dostępność narzędzi dla zwykłych użytkowników w 2026 roku.

Źródło: CySecurity News [EN]

Rosyjski aktor powiązany z kampanią CanFail przeciwko Ukrainie

Security Affairs oraz Security Bez Tabu ujawniają szczegóły wyrafinowanej kampanii cybernetycznej o nazwie CanFail, wymierzonej w ukraińskie instytucje rządowe i organizacje wojskowe. Kampania łączy phishing, JavaScript i malware generowany przez LLM w zintegrowanym zestawie narzędzi ataku. Badacze zidentyfikowali wykorzystanie plików PDF z wbudowanym złośliwym JavaScript jako głównego wektora infekcji. Szczególnie interesujące jest użycie modeli LLM do generowania przekonujących przynęt phishingowych dostosowanych do konkretnych ofiar. Security Bez Tabu powiązał infrastrukturę kampanii z wcześniej identyfikowanym rosyjskim aktorem zagrożeń aktywnym od 2022 roku. CanFail wykazuje oznaki ciągłego rozwoju – każda fala ataków zawiera nowe techniki unikania wykrycia.

Źródło: Security Affairs [EN] oraz Security Bez Tabu [PL]

2. INCYDENTY

Tylne drzwi na lotniskach – atak na łańcuch dostaw w lotnictwie

Badacze z CloudSEK ujawnili krytyczne naruszenie bezpieczeństwa w systemach wykorzystywanych przez ponad 200 lotnisk na całym świecie. Atakujący wykorzystali lukę w oprogramowaniu zewnętrznego dostawcy (supply chain attack), instalując backdoora, który dawał im wgląd w systemy operacyjne portów lotniczych. Zagrożenie to mogło pozwolić na manipulację danymi lotów, kradzież danych pasażerów, a w najgorszym scenariuszu – zakłócenie funkcjonowania infrastruktury krytycznej. Incydent ten dobitnie pokazuje, że bezpieczeństwo lotniska zależy nie tylko od fizycznej ochrony, ale także od jakości kodu dostarczanego przez najmniejszego podwykonawcę.

Źródło: CloudSEK [EN]

AgreeToSteal – złośliwy dodatek do Outlooka kradnie tożsamość

Wykryto nową, sprytną kampanię wymierzoną w użytkowników poczty korporacyjnej, nazwaną "AgreeToSteal". Atak polega na instalacji złośliwego dodatku (add-in) do Outlooka, który pod pozorem legalnej funkcjonalności wykrada dane uwierzytelniające. Ofiarą padło już co najmniej 4000 użytkowników, których poświadczenia trafiły w ręce cyberprzestępców. Metoda ta jest szczególnie niebezpieczna, ponieważ dodatki do Outlooka często działają w zaufanym kontekście i są pomijane przez standardowe filtry bezpieczeństwa. To przypomnienie dla administratorów, by rygorystycznie kontrolować, jakie wtyczki mogą instalować pracownicy.

Źródło: Koi.ai [EN]

3. CIEKAWOSTKI

LockBit 5.0 – 19 odcieni nowego ransomware cross-platform

LevelBlue opublikował pierwszą część szczegółowej analizy technicznej LockBit 5.0, najnowszej wersji jednej z najbardziej znanych i niebezpiecznych rodzin ransomware. Nowa wersja wprowadza przełomową zdolność cross-platform, umożliwiając ataki zarówno na systemy Windows, Linux, jak i środowiska VMware ESXi w ramach jednej kampanii. LockBit 5.0 zawiera 19 zidentyfikowanych usprawnień w porównaniu do poprzednich wersji, obejmujących zaawansowane techniki szyfrowania, unikania wykrycia i eksfiltracji danych. Twórcy ransomware wdrożyli nowe mechanizmy anty-forensyki, utrudniające analizę i atrybucję ataków. LockBit 5.0 oferuje również ulepszone możliwości automatycznego zarządzania kampanią, redukując potrzebę manualnej interwencji operatorów. Analiza kodu wskazuje na znaczące inwestycje w rozwój ransomware, co świadczy o wysokich zyskach grupy.

Źródło: LevelBlue [EN]

Inteligentny stetoskop – AI usłyszy to, co przeoczy lekarz

Naukowcy opracowali system wspomagany sztuczną inteligencją, który może stać się nieodłącznym elementem wyposażenia każdego lekarza, zwłaszcza tych zmagających się z ubytkiem słuchu. Nowoczesny stetoskop analizuje dźwięki z klatki piersiowej pacjenta i w czasie rzeczywistym identyfikuje anomalie sercowe czy oddechowe, wizualizując je na ekranie. To rozwiązanie nie tylko wyrównuje szanse lekarzy starszej daty, ale też zwiększa precyzję diagnozy w głośnym otoczeniu szpitalnym. Technologia ta pokazuje jasną stronę AI – jako asystenta, który rozszerza ludzkie zmysły, zamiast je zastępować.

Źródło: Telepolis [PL]

4. OSZUSTWA, SCAMY, EXPOITY

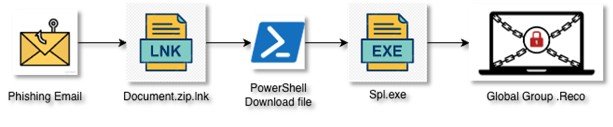

Phorpiex – globalna sieć ransomware dystrybuowana przez phishing LNK

Forcepoint ujawnia szczegóły aktywnej kampanii grupy Phorpiex, która wykorzystuje pliki LNK (skróty Windows) jako wektor dostarczania ransomware w globalnej operacji phishingowej. Kampania jest wyjątkowo szeroka geograficznie, targetując organizacje na wszystkich kontynentach bez widocznej selekcji branżowej. Złośliwe pliki LNK są dystrybuowane jako załączniki email zamaskowane pod dokumenty biznesowe, faktury i powiadomienia. Po kliknięciu, plik LNK uruchamia ukryty łańcuch PowerShell pobierający i instalujący payload ransomware. Phorpiex jest znana z masowego spamowania i wynajmowania swojej infrastruktury innym grupom cyberprzestępczym jako Malware-as-a-Service. Forcepoint zidentyfikował nowe mechanizmy unikania analizy sandbox i techniki anti-forensics w najnowszej wersji kampanii.

Źródło: Forcepoint [EN]

ClickFix w komentarzach na Pastebin – nowa taktyka socjotechniczna

Odkryto innowacyjny wektor ataku o nazwie "ClickFix", który wykorzystuje sekcję komentarzy w serwisie Pastebin. Przestępcy publikują tam rzekome rozwiązania problemów technicznych, zawierające złośliwy kod JavaScript. Użytkownik, szukając pomocy np. przy obsłudze portfela krypto, jest instruowany, by skopiować i wkleić kod do konsoli przeglądarki. W efekcie dochodzi do przejęcia sesji lub podmiany adresu portfela przy transakcji (crypto drainer). To sprytne wykorzystanie zaufania do społeczności deweloperskiej – "skopiuj to, żeby naprawić błąd" staje się pułapką.

Źródła: BleepingComputer [EN] oraz The Hacker News [EN]

UAT-9921 i malware VoidLink – chmura na celowniku

Wykryto nowego aktora zagrożeń (oznaczonego jako UAT-9921), który wdraża zaawansowane złośliwe oprogramowanie "VoidLink" napisane w języku Zig. Malware ten jest zaprojektowany specjalnie do działania w środowiskach chmurowych i systemach Linux, celując w sektory korporacyjne. VoidLink potrafi ukrywać swoją obecność i kraść zasoby obliczeniowe lub dane, wykorzystując techniki "cloud-native". Użycie niszowego języka programowania (Zig) utrudnia analizę i detekcję przez tradycyjne systemy bezpieczeństwa. To dowód na to, że hakerzy nieustannie modernizują swój arsenał, by omijać nowoczesne zabezpieczenia.

Źródła: SecurityBezTabu [PL] oraz Security Affairs [EN]

5. DEZINFORMACJA, CYBER WOJNA

Order za dezinformację – GRU nagradza swoich "trolli"

Organizacja CheckFirst opublikowała śledztwo OSINT, które rzuca światło na strukturę rosyjskich operacji informacyjnych. Badacze powiązali konkretne jednostki wojskowe GRU z kampaniami dezinformacyjnymi, analizując... medale i odznaczenia przyznawane żołnierzom. Okazuje się, że Kreml oficjalnie nagradza operatorów farm trolli i hakerów, traktując ich działania w cyberprzestrzeni na równi z walką na froncie. Raport ujawnia, że wojna informacyjna jest zinstytucjonalizowana i prowadzona przez sformalizowane struktury wojskowe, a nie tylko "patriotycznych hakerów".

Źródło: CheckFirst [EN]

Hacktywizm się profesjonalizuje – raport Orange Cyberdefense

Orange Cyberdefense opublikował raport podsumowujący trzy lata badań nad zjawiskiem hacktywizmu. Wnioski są niepokojące: romantyczna wizja "cyfrowych partyzantów" (jak dawne Anonymous) odchodzi w przeszłość. Dzisiejszy hacktywizm jest coraz częściej sterowany lub wspierany przez państwa (state-sponsored), lepiej zorganizowany i bardziej destrukcyjny. Grupy te koncentrują się na atakach DDoS o dużej mocy oraz kradzieży danych, działając zgodnie z agendą polityczną swoich mocodawców. Granica między aktywizmem a cyberwojną uległa zatarciu.

Źródło: Orange Cyberdefense [EN]

Skoordynowany atak na sektor zbrojeniowy – Google ostrzega

Google bije na alarm, informując o zmasowanej i skoordynowanej kampanii cyberszpiegowskiej wymierzonej w zachodni sektor zbrojeniowy (Defense Industrial Base). W operację zaangażowane są grupy powiązane z Chinami, Iranem, Rosją i Koreą Północną, co sugeruje niespotykaną dotąd konwergencję celów "osi zła". Atakujący wykorzystują socjotechnikę, luki zero-day i malware nowej generacji, aby wykraść technologie wojskowe i plany strategiczne. To sygnał, że przemysł obronny jest obecnie głównym celem na mapie globalnego cyberkonfliktu.

Źródło: SecurityBezTabu [PL]

Kampania APT28 – szczegółowa analiza techniczna najnowszych operacji

Prevenity Malware Analysis publikuje dogłębną analizę techniczną najnowszej kampanii rosyjskiej grupy APT28 (Fancy Bear), jednego z najbardziej aktywnych aktorów cyber-espionage powiązanego z GRU. Analiza ujawnia nowe techniki i narzędzia wdrożone przez grupę w ostatnich miesiącach, wskazujące na ciągły rozwój ich zdolności ofensywnych. APT28 stosuje zaawansowane techniki spear-phishingu z dokumentami generowanymi przy pomocy LLM, które są praktycznie niemożliwe do odróżnienia od autentycznej korespondencji. Kampania targetuje organizacje rządowe, think tanki i dziennikarzy zajmujących się polityką wschodnioeuropejską.

Źródło: Prevenity Malware Analysis [EN]

Jak zwykle liczę na Wasze komentarze i uwagi, które pozwolą mi jeszcze lepiej dobierać artykuły i ciekawostki z dziedziny cyberbezpieczeństwa.