Na początek należą się wam przeprosiny, bo chociaż o tym wprost nie pisałem to miałem w planie codzienne publikowanie tych ciekawostek, ponieważ ciągle dzieje się coś interesującego w sieci, ale szybko życie zweryfikowało moje plany. Po prostu nie zawsze znajdę czas na napisanie postu, tak było ostatnio, dlatego "co tam Panie w sieci?" będę publikował w miarę moich możliwości regularnie.

Oszukiwanie algorytmów rozpoznawania twarzy

W pierwszym poście pisałem już o różnych aspektach wykorzystania technologii rozpoznawania twarzy i jakie ryzyko może się wiązać z wykorzystania naszych wizerunków. Technologia rozpoznawania twarzy jest powszechnie wykorzystywana obecnie przez gigantów internetowych. Facebook i należący do niego Instagram mogą automatycznie rozpoznać i oznaczyć użytkownika na opublikowanym zdjęciu, natomiast algorytmy rozpoznawania obrazu Google pozwalają na grupowanie zdjęć w zbiorach Google Photos według osób przedstawionych na zdjęciach. Z jednej strony z punktu widzenia użytkownika są to w pewnym sensie pomocne funkcje, bo ułatwiają katalogowanie zdjęć i oznaczanie znajomych, ale z drugiej strony należy pamiętać o zagrożeniach prywatności w sieci, a także uniemożliwia sztucznej inteligencji zbieranie danych osobowych z obrazów, bo nie oszukujmy się, że giganci cyfrowi opracowują takie algorytmy wyłącznie dla wygody swoich użytkowników.

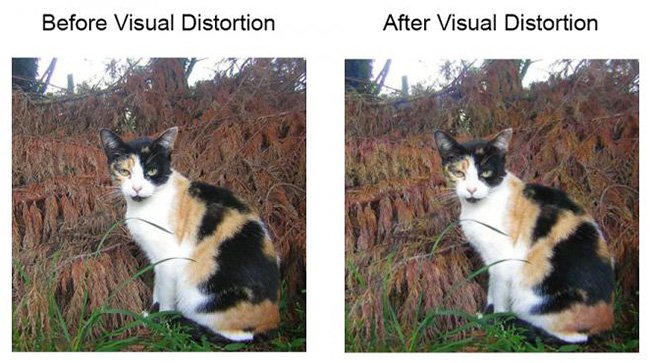

Zespół pod kierunkiem prof. Kankanhalli z National University of Singapore opracował technikę, która zabezpiecza wrażliwe dane na zdjęciach poprzez wprowadzanie subtelnych zmian, które są prawie niezauważalne dla ludzkiego oka, ale sprawiają, że wybrane cechy są niewykrywalne przez znane algorytmy. Dzięki zastosowaniu tej techniki, kot przedstawiony na zdjęciu po prawej jest niewidoczny dla algorytmów Facebooka czy Googla.

Zdjęcie użyte dla zobrazowania artykułu z nus.edu.sg

Według profesora Kankanhalli jest za późno, żeby próbować powstrzymać użytkowników przed umieszczaniem tysięcy zdjęć na portalach społecznościowych, w związku z zagrożeniem dla ich prywatności. Skoro nie można powstrzymać użytkowników, to trzeba było opracować techniki, które w pewien sposób oszukają algorytmy rozpoznawania twarzy, a przy okazji nie wpłyną w znaczący sposób na estetykę fotografii. Obecnie trwają prace nad rozszerzeniem tej techniki o produkcje wideo, które również są wykorzystywane przez SI do gromadzenia danych.

Tradycyjnie więcej możecie sami doczytać w artykule Enhancing digital privacy by hiding images from AI.

5G w UK nie od Huawei

Stany Zjednoczone nałożyły ostatnio sankcje na chińskiego giganta co w konsekwencji odcięło Huawei od dostępu do amerykańskich producentów chipów. Kolejnym ciosem dla chińczyków będzie zapewne zapowiadana decyzja brytyjskiego premiera, który w nadchodzącym tygodniu ma ogłosić stopniowe wycofywanie się z budowy infrastruktury sieci 5G w Wielkiej Brytanii w oparciu o urządzenia Huawei do końca 2020 roku. Decyzja jest podyktowana względami bezpieczeństwa, w oparciu o raport Narodowe Centrum Bezpieczeństwa Cybernetycznego GCHQ (brytyjska Agencja Wywiadowcza). W raporcie napisano, że chińska firma odcięta od amerykańskich chipów będzie zmuszona korzystać z rodzimej technologii, której użycie wiąże się z dużym ryzykiem w związku z symbiozą chińskich firm technologicznych z Komunistyczną Partią Chin.

Tradycyjnie więcej możecie sami doczytać w artykule UK PM Johnson to phase out Huawei's 5G role within months.

Na marginesie pokłosiem ostatniej krótkiej wizyty prezydenta Dudy w Stanach Zjednoczonych były jakieś deklaracje współpracy obu krajów w zakresie 5G, o co dokładnie chodziło, nikt nie potrafił jasno powiedzieć. Zapewne niedługo, gdy opadnie kurz wyborczej walki poznamy jakieś szczegóły, jednak na razie wszystkie niewygodne tematy zostały odłożone na po wyborach.

Uwaga na oferty pracy

Polecam ku przestrodze lekturę artykułu Adama Haertle "Jak działają małe (ale niestety skuteczne) internetowe złodziejaszki" na polskiej stronie Zaufana Trzecia Strona.

Łowienie ofiar na fałszywe oferty pracy ma długą tradycję, zmieniają się tylko scenariusze i sposoby wykorzystywania nieświadomych kandydatów do pracy. Programy partnerskie, kariera słupa, opłaty rekrutacyjne – spektrum jest szerokie. Przyjrzyjmy się bliżej jednemu z takich oszustw – będą bitcoiny i co najmniej kilkadziesiąt ofiar.

Adam krok po kroku odkrywa sposób działania oszusta, w tym konkretnym przypadku jest oferty pracy zdalnej, która miała polegać na przelewaniu Bitcoinów z jednego portfela do drugiego, a czym to się skończyło przeczytajcie sami.

Jak zwykle liczę na Wasze komentarze i uwagi, które pozwolą mi jeszcze lepiej dobierać artykuły i ciekawostki z dziedziny cyberbezpieczeństwa.

Do grafiki tytułowej wykorzystałem pracę Gerd Altmann z Pixabay