Zapraszam do lektury wybranych newsów ze świata cyberbezpieczeństwa.

Atak phishing'owy na Telegramie

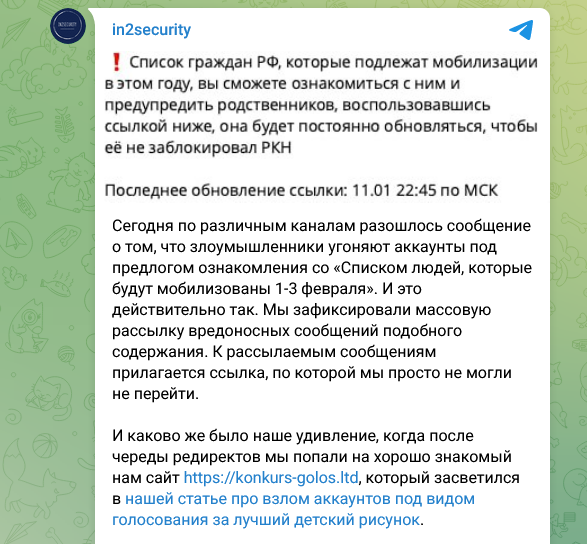

Nie sądziłem, że ataki phishing'owe mogą mnie ucieszyć, ale jeżeli ich ofiarami są orkowie to zmienia postać rzeczy. Jak podaje Kaspersky użytkownicy rosyjskojęzycznych kanałów na Telegrama zostali poddani najbardziej masowemu atakowi phishing'owemu w całej historii komunikatora. Sam atak nie jest spektakularny i wyszukany, ale skuteczny. Atakujący rozsyłają do użytkowników komunikatora informację o rzekomej liście osób planowanych do mobilizacji w dniach 1-3 lutego 2023 roku. Dostęp do listy jest możliwy po zalogowaniu się swoimi danymi na którymś komunikatorów internetowych.

Dalej jest już standardowo, cyberprzestępcy otrzymują loginy i hasła wystraszonych "orków", wtedy następuje przejęcie takiego konta, najczęściej służy później do rozsyłania osobom z kontaktów wiadomości phishing'owych, tym razem bardziej wyszukanych, które mogą przejąć dane logowania do banków i usług finansowych.

To nie pierwsza tego typu kampania phishing'owa, poprzednia miała miejsce na początku stycznia, wtedy oszuści prosili użytkowników o zalogowanie się na fałszywej stronie w celu głosowania na najlepszy świąteczny rysunek dla dzieci. Atakujący stworzyli również bota Telegram, który prosi użytkowników o podanie danych osobowych, rzekomo w celu sprawdzenia, czy ich nazwiska znajdują się w bazie danych.

Grupa NoName057(16)

Kolejnym przykładem wojny w cyberprzestrzeni jest działalność grupy hackerskiej NoName057(16). Grupa jest kojarzona ze służbami Rosyjskimi, jej głównym zadaniem są ataki DoS na strony internetowe. Początkowo skupiali się wyłącznie na atakowaniu ukraińskich stron, ale od jakiegoś czasu rozszerzyli swoją działalność na NATO i państwa koalicji wspierające Ukrainę. Jeżeli pamiętacie, to na jesieni jeden z takich ataków skutecznie zablokował strony Senatu RP i senatorski system zdalnego głosowania na około dwie godziny.

Eksperci firmy SentinelOne powiązali grupę NoName057(16) z ostatnimi atakami na strony internetowe kandydatów w wyborach prezydenckich w Czechach oraz firmy i organizacje w Polsce i na Litwie. Grupa jest również odpowiedzialna za zakłócenia usług duńskiego sektora finansowego z ostatniego tygodnia. Podczas gdy inne prorosyjskie grupy hakerskie, takie jak Killnet, były szeroko omawiane w międzynarodowych serwisach informacyjnych od wielu miesięcy to NoName057(16) pozostawała w cieniu i po cichu przeprowadziła dziesiątki ataków na kraje europejskie i Ukrainę.

Grupa NoName057(16) działa głównie za pośrednictwem komunikatora Telegram, gdzie zwołują się i określają cele ataków. Grupa używa aplikacji o nazwie DDOSIA do wielokrotnego wysyłania żądań sieciowych, przytłaczając systemy. Narzędzie jest łatwe w użyciu, pozwalając hakerom po prostu wybrać cel i przeprowadzić atak. Ataki DDoS powodują „krótkotrwałe zakłócenia z niewielkimi lub żadnymi szerszymi konsekwencjami”. Chodzi wyłącznie o wizerunkową kompromitację atakowanego i możliwość pochwalenia się na forach screenem "Strona niedostępna".

Korzystałem z: LINK1; LINK2; LINK3

Jak zwykle liczę na Wasze komentarze i uwagi, które pozwolą mi jeszcze lepiej dobierać artykuły i ciekawostki z dziedziny cyberbezpieczeństwa.

Do grafiki tytułowej wykorzystałem pracę Gerd Altmann z Pixabay

The rewards earned on this comment will go directly to the people( @polish.hive ) sharing the post on Twitter as long as they are registered with @poshtoken. Sign up at https://hiveposh.com.