Codzienny przegląd ciekawszych wiadomości ze świata cyberbezpieczeństwa, do poczytania przy porannej kawie, podzielony na kluczowe kategorie.

9 luty 2026

1. NEWS

PKO BP ostrzega: Nowa fala ataków na klientów banku

Największy polski bank, PKO BP, wydał pilny komunikat ostrzegawczy skierowany do wszystkich swoich klientów, informując o nowej, wyrafinowanej kampanii phishingowej. Cyberprzestępcy podszywają się pod pracowników banku, wykorzystując technikę spoofingu numerów telefonicznych, aby dzwonić z numerów łudząco przypominających oficjalną infolinię. Oszuści informują o rzekomej "nieautoryzowanej transakcji" lub "blokadzie konta", próbując nakłonić ofiarę do zainstalowania aplikacji do zdalnego pulpitu (np. AnyDesk) lub podania kodów BLIK. Bank podkreśla, że pracownicy nigdy nie proszą o instalację dodatkowego oprogramowania ani o podawanie haseł do logowania czy pełnych numerów kart płatniczych. W komunikacie zwrócono również uwagę na fałszywe SMS-y z linkami do "anulowania transakcji", które prowadzą do stron wyłudzających dane logowania. To kolejny dowód na to, że socjotechnika pozostaje najskuteczniejszą bronią w rękach złodziei, a nasza czujność jest ostatnią linią obrony. Pamiętaj, jeśli masz wątpliwości co do tożsamości dzwoniącego, rozłącz się i zadzwoń samodzielnie na infolinię banku.

Źródło: DobreProgramy [PL]

WhatsApp wprowadza "Listy bliskich znajomych" – prywatność pod lupą

Popularny komunikator WhatsApp wdraża nową funkcję, która pozwoli użytkownikom na tworzenie dedykowanych list "bliskich znajomych", wzorowanych na rozwiązaniach znanych z Instagrama. Funkcja ta ma na celu umożliwienie bardziej precyzyjnego zarządzania prywatnością, pozwalając na udostępnianie statusów i relacji tylko wybranej, zaufanej grupie osób. Jest to odpowiedź na potrzeby użytkowników, którzy coraz częściej wykorzystują komunikator do celów zawodowych i nie chcą dzielić się prywatnymi chwilami z szefem czy klientami. Z perspektywy bezpieczeństwa, każda funkcja pozwalająca na granulację dostępu do naszych danych jest krokiem w dobrą stronę, o ile zostanie poprawnie skonfigurowana. Nowość ta może jednak stać się wektorem socjotechnicznym, jeśli atakujący przejmie konto osoby z naszej "bliskiej listy", zyskując dostęp do treści, które uważaliśmy za prywatne. Warto więc regularnie przeglądać, kto znajduje się w tym uprzywilejowanym kręgu.

Źródło: Telepolis [PL]

USA zmieniają strategię cyberbezpieczeństwa – nacisk na odporność

Stany Zjednoczone ogłosiły znaczącą zmianę w swojej narodowej strategii cyberbezpieczeństwa, przesuwając ciężar z samej obrony na budowanie "odporności" (resilience) infrastruktury krytycznej. Nowe podejście zakłada, że ataki są nieuniknione, dlatego kluczowe jest zapewnienie, by systemy mogły przetrwać incydent i szybko wrócić do działania. Strategia kładzie ogromny nacisk na współpracę z sektorem prywatnym oraz wymuszanie standardów "Secure by Design" na producentach oprogramowania. Oznacza to koniec ery, w której producenci mogli wypuszczać dziurawe produkty bez ponoszenia odpowiedzialności za skutki ataków. Dla Europy i Polski jest to ważny sygnał, gdyż standardy amerykańskie często stają się punktem odniesienia dla regulacji globalnych.

Źródło: CySecurity News [EN]

2. INCYDENTY

Notepad++ zainfekowany – atak na łańcuch dostaw potwierdzony

Eksperci z Kaspersky (Securelist) potwierdzili, że popularny edytor tekstu dla programistów, Notepad++, stał się ofiarą ataku na łańcuch dostaw (supply chain attack). Hakerzy zdołali skompromitować infrastrukturę deweloperską projektu i wstrzyknąć złośliwy kod do oficjalnych paczek instalacyjnych oraz aktualizacji. Zainfekowana wersja oprogramowania instalowała w tle backdoora, który umożliwiał atakującym zdalne przejęcie kontroli nad komputerami programistów i administratorów IT. Jest to niezwykle groźny incydent, ponieważ narzędzia deweloperskie często działają z podwyższonymi uprawnieniami i mają dostęp do kluczowych zasobów firmowych. Atak ten przypomina, że nawet zaufane oprogramowanie open source, jeśli nie jest odpowiednio zabezpieczone, może stać się koniem trojańskim wpuszczonym do wnętrza najbezpieczniejszych sieci. Zaleca się natychmiastową weryfikację sum kontrolnych instalatorów i skanowanie systemów pod kątem wskaźników kompromitacji (IoC).

Źródło: Securelist [EN]

Wyciek milionów kluczy API z MoltBook – chmura otwarta na oścież

Badacze z firmy Wiz odkryli, że baza danych platformy MoltBook została pozostawiona bez zabezpieczeń, co doprowadziło do wycieku milionów kluczy API oraz tokenów dostępowych. Ujawnione dane uwierzytelniające pozwalały na dostęp do usług chmurowych wielu firm, co stwarza gigantyczne ryzyko przejęcia infrastruktury, kradzieży danych czy kopania kryptowalut na koszt ofiar. Incydent ten jest podręcznikowym przykładem błędu konfiguracyjnego, który w epoce chmury może mieć katastrofalne skutki. Wyciek kluczy API to dla hakerów "święty graal", ponieważ pozwala na ominięcie wielu warstw zabezpieczeń brzegowych. Firmy korzystające z MoltBook powinny natychmiast unieważnić (revoke) wszystkie dotychczasowe klucze i wygenerować nowe, a także przeprowadzić audyt logów pod kątem nieautoryzowanego dostępu.

Źródło: Wiz.io Blog [EN]

Brytyjska firma budowlana ofiarą botnetu Prometei

Duża brytyjska firma budowlana stała się ofiarą ataku botnetu Prometei, który przejął kontrolę nad jej serwerami Windows w celu kopania kryptowalut. Malware wykorzystał znane luki w protokole SMB oraz słabe hasła administracyjne, aby rozprzestrzenić się wewnątrz sieci korporacyjnej. Choć kopanie kryptowalut może wydawać się "mało szkodliwym" działaniem, obecność botnetu w sieci oznacza, że zabezpieczenia zostały całkowicie przełamane, a infrastruktura może w każdej chwili zostać użyta do ataku ransomware. Incydent ten spowodował znaczne spowolnienie systemów projektowych i księgowych, generując straty operacyjne. To przypomnienie, że branża budowlana i przemysłowa, często zaniedbująca IT, staje się łatwym łupem dla zautomatyzowanych ataków.

Źródło: Hackread [EN]

3. CIEKAWOSTKI

Samsung 990 Pro z... Indii? Uważaj na fałszywe dyski SSD

Na rynku pojawiła się fala podrobionych dysków SSD, które udają flagowy model Samsung 990 Pro, a w rzeczywistości są tanimi, wolnymi nośnikami o wątpliwej jakości. Benchmark.pl opisuje przypadek, w którym dyski te, często sprzedawane na popularnych platformach aukcyjnych w atrakcyjnych cenach, posiadają sfałszowane oprogramowanie układowe (firmware), które raportuje zawyżoną pojemność. Fizycznie są to często odpady produkcyjne lub tanie karty pamięci zamknięte w obudowie dysku. Użytkownik orientuje się o oszustwie dopiero po zapełnieniu realnej, niewielkiej pojemności, gdy dane zaczynają znikać lub ulegać uszkodzeniu. To ostrzeżenie, by elektronikę kupować wyłącznie z pewnych źródeł, bo "okazja" może kosztować nas utratę cennych danych.

Źródło: Benchmark.pl [PL]

PlayStation 6 i nowy handheld – przecieki o specyfikacji

Świat gamingu żyje najnowszymi przeciekami dotyczącymi specyfikacji konsoli PlayStation 6 oraz planowanego handhelda od Sony. Według doniesień PurePC, nowa generacja ma postawić na zaawansowany Ray Tracing i integrację z technologiami AI do skalowania obrazu (PSSR), co ma zapewnić fotorealistyczną grafikę w wysokich rozdzielczościach. Handheld z kolei ma być odpowiedzią na sukces Steam Decka, oferując natywne uruchamianie gier z PS4 i PS5 (z pewnymi ograniczeniami). Choć to na razie plotki, wskazują one na kierunek, w którym zmierza branża rozrywkowa – unifikacja platform i wszechobecna sztuczna inteligencja wspomagająca renderowanie. Z perspektywy bezpieczeństwa, nowe konsole to także nowe systemy operacyjne i potencjalne wektory ataku dla hakerów.

Źródło: PurePC [PL]

4. OSZUSTWA, SCAMY, EXPOITY

OpenClaw skanuje się na VirusTotal – malware nowej generacji

Badacze odkryli niepokojącą funkcjonalność w nowym wariancie złośliwego oprogramowania OpenClaw. Malware ten posiada wbudowany mechanizm, który automatycznie przesyła próbki swojego kodu do serwisu VirusTotal, aby sprawdzić, czy jest wykrywany przez silniki antywirusowe. Jeśli wynik skanowania jest "pozytywny" (czyli malware jest wykrywany), OpenClaw automatycznie modyfikuje swój kod (polimorfizm) i ponawia próbę, aż stanie się "niewidzialny". To przykład wykorzystania narzędzi obronnych przeciwko branży bezpieczeństwa. Taka automatyzacja procesu unikania detekcji sprawia, że tradycyjne sygnatury antywirusowe stają się bezużyteczne w walce z nowoczesnymi zagrożeniami.

Źródło: The Hacker News [EN]

Rublevka Team – rosyjski "odkurzacz" kryptowalut

Firma Recorded Future opublikowała raport na temat grupy "Rublevka Team", która specjalizuje się w tworzeniu i dystrybucji tzw. "crypto drainers" – skryptów ogałacających portfele kryptowalutowe. Grupa ta, działająca z Rosji, oferuje swoje narzędzia w modelu "Scam-as-a-Service", pobierając procent od ukradzionych środków. Ich skrypty są zaszywane w fałszywych stronach airdropów, mintowania NFT czy klonach popularnych giełd. Ofiara, myśląc, że autoryzuje bezpieczną transakcję, w rzeczywistości podpisuje zgodę na transfer wszystkich swoich aktywów na konto złodzieja. Skala działania Rublevka Team pokazuje, jak sprofesjonalizował się rynek kradzieży cyfrowych aktywów.

Źródło: Recorded Future [EN]

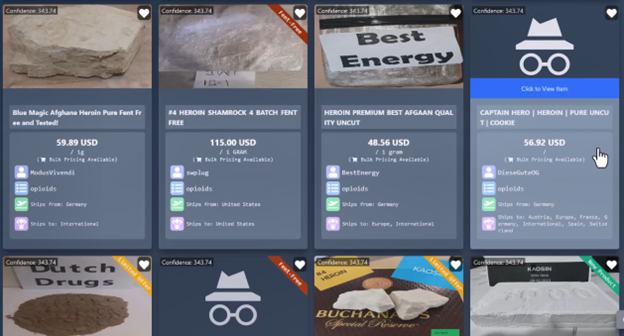

Właściciel Incognito Market skazany na 30 lat

Amerykański Departament Sprawiedliwości ogłosił wyrok w sprawie administratora jednego z największych rynków narkotykowych w darknecie – Incognito Market. Rui-Siang Lin został skazany na 30 lat więzienia za prowadzenie platformy, która umożliwiła sprzedaż narkotyków o wartości ponad 100 milionów dolarów. Sąd podkreślił, że oskarżony stworzył system, który gwarantował anonimowość transakcji, czerpiąc zyski z ludzkiego nieszczęścia i epidemii opioidowej. Wyrok ten jest sygnałem dla innych operatorów darknetowych marketów, że technologie takie jak Tor czy kryptowaluty nie zapewniają bezkarności przed organami ścigania, które dysponują coraz lepszymi narzędziami analitycznymi.

Źródło: Justice.gov [EN]

5. DEZINFORMACJA, CYBER WOJNA

APT28 i operacja NeuSploit – Rosja atakuje nową luką

Badacze z Zscaler ThreatLabz ujawnili szczegóły operacji "NeuSploit", prowadzonej przez rosyjską grupę APT28 (Fancy Bear). Hakerzy aktywnie wykorzystują nową podatność CVE-2026-21509 w systemach zarządzania treścią, aby przejmować kontrolę nad serwerami rządowymi i wojskowymi w krajach NATO. Celem kampanii jest szpiegostwo oraz przygotowanie infrastruktury do potencjalnych działań sabotażowych. Grupa APT28 jest znana z agresywnych działań wspierających rosyjską politykę zagraniczną, a wykorzystanie nowej luki (zanim została szeroko załatana) świadczy o ich wysokich zdolnościach technicznych. Organizacje sektora publicznego powinny traktować priorytetowo łatanie tej konkretnej podatności.

Źródło: Zscaler Blog [EN]

USA chcą naszych danych biometrycznych – cena ruchu bezwizowego?

OKO.press analizuje nowe żądania Stanów Zjednoczonych wobec krajów objętych programem ruchu bezwizowego (Visa Waiver Program), w tym Polski. Waszyngton domaga się szerszego dostępu do baz danych biometrycznych (odciski palców, skany twarzy) obywateli, uzasadniając to walką z terroryzmem i nielegalną migracją. Eksperci biją na alarm, wskazując, że jest to bezprecedensowa ingerencja w prywatność i suwerenność danych obywateli UE. Przekazanie tak wrażliwych danych obcemu mocarstwu rodzi ryzyko ich wykorzystania do celów wywiadowczych lub profilowania politycznego. Artykuł stawia pytanie: czy wygoda podróżowania bez wizy jest warta oddania naszej cyfrowej tożsamości?

Źródło: OKO.press [PL]

Kampanie cienia w 155 krajach – globalne szpiegostwo

Palo Alto Networks opisuje masową kampanię szpiegowską, prawdopodobnie powiązaną z Chinami, która objęła swoim zasięgiem aż 155 krajów. Atakujący wykorzystują tzw. "shadow campaigns" – subtelne operacje wpływu i infiltracji, które omijają tradycyjne radary bezpieczeństwa. Celem są zarówno instytucje rządowe, jak i organizacje pozarządowe oraz media. Hakerzy wykorzystują luki w zabezpieczeniach urządzeń mobilnych i aplikacji komunikacyjnych, aby zbierać informacje o nastrojach politycznych i strategiach gospodarczych. Skala tej operacji pokazuje, że cyberprzestrzeń stała się głównym teatrem działań wywiadowczych, gdzie granice państw nie mają znaczenia.

Źródło: Palo Alto Networks [EN] oraz CySecurity News [EN]

Jak zwykle liczę na Wasze komentarze i uwagi, które pozwolą mi jeszcze lepiej dobierać artykuły i ciekawostki z dziedziny cyberbezpieczeństwa.